- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Защита информации в персональном компьютере

Содержание

- 2. 1. Идентификация и аутентификации применяются для…регистрации событий

- 3. Правильно

- 4. Неправильно

- 5. 2. Анализ накопленной информации, проводимый оперативно, в реальном времени или периодически называется… аудитидентификацияаутентификацияшифрование

- 6. Правильно

- 7. Неправильно

- 8. 3. Оперативный аудит с автоматическим реагированием на выявленные нештатные ситуации называется… оперативнымактивнымнеотложнымавтоматическим

- 9. Правильно

- 10. Неправильно

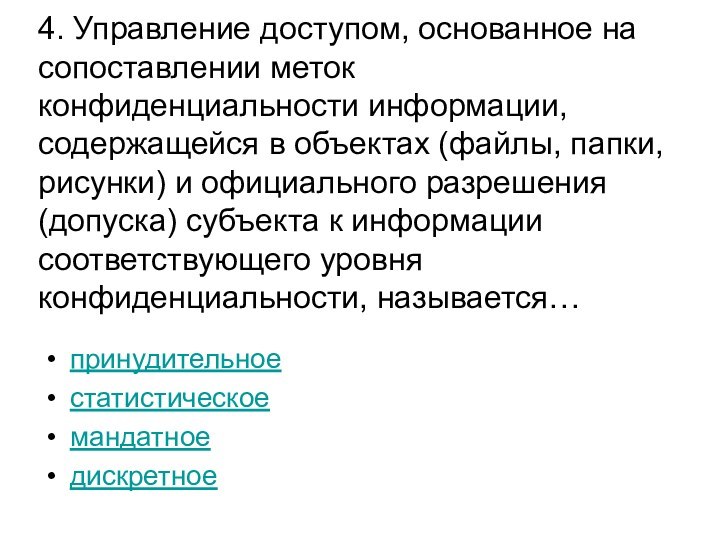

- 11. 4. Управление доступом, основанное на сопоставлении меток

- 12. Правильно

- 13. Неправильно

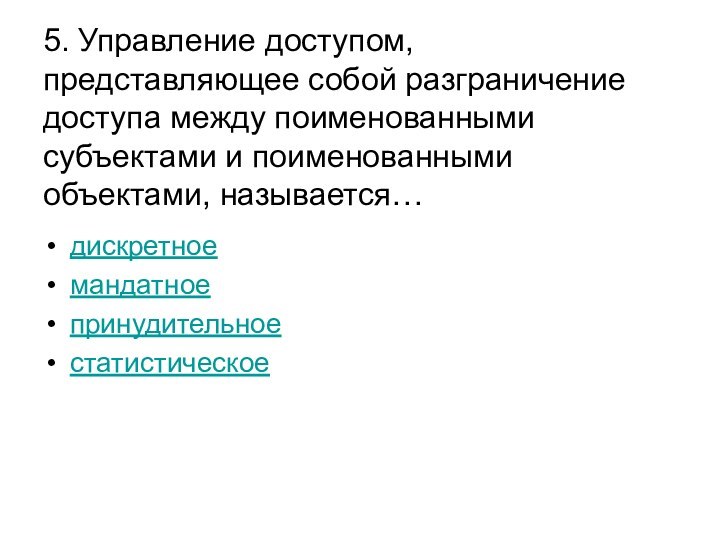

- 14. 5. Управление доступом, представляющее собой разграничение доступа между поименованными субъектами и поименованными объектами, называется… дискретноемандатноепринудительноестатистическое

- 15. Правильно

- 16. Неправильно

- 17. 6. Аутентификация, которая обеспечивает защиту только от

- 18. Правильно

- 19. Неправильно

- 20. 7. Аутентификация, которая использует динамические данные аутентификации, меняющиеся с каждым сеансом работы, называется… статическойустойчивойпостояннойпеременной

- 21. ПравильноПравильно

- 22. Неправильно

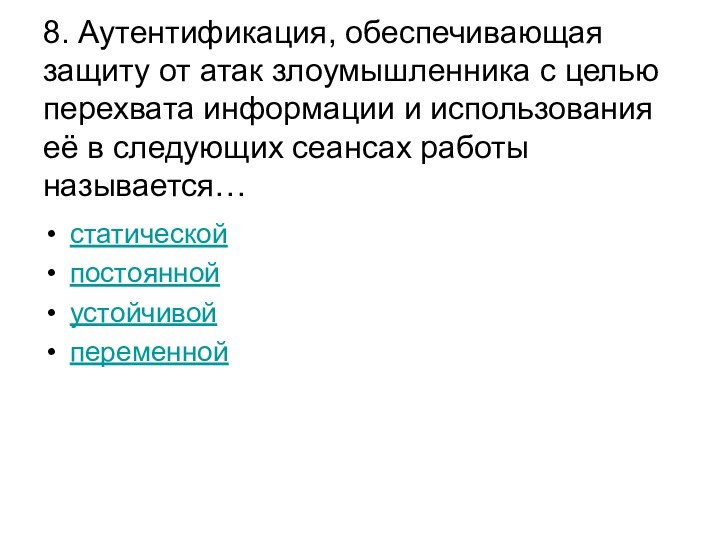

- 23. 8. Аутентификация, обеспечивающая защиту от атак злоумышленника

- 24. ПравильноПравильно

- 25. Неправильно

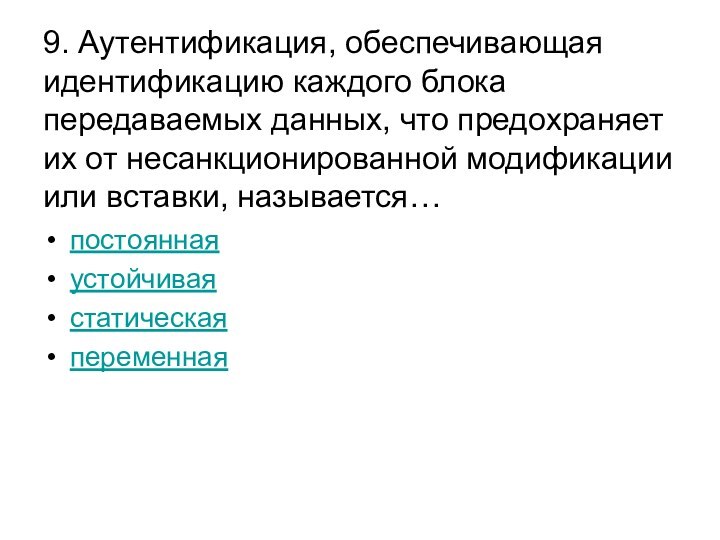

- 26. 9. Аутентификация, обеспечивающая идентификацию каждого блока передаваемых

- 27. ПравильноПравильно

- 28. НеправильноНеправильно

- 29. Скачать презентацию

- 30. Похожие презентации

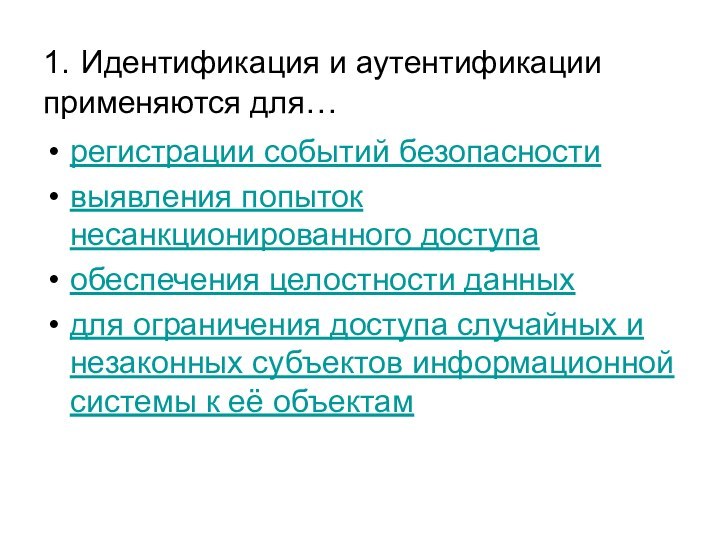

1. Идентификация и аутентификации применяются для…регистрации событий безопасностивыявления попыток несанкционированного доступаобеспечения целостности данныхдля ограничения доступа случайных и незаконных субъектов информационной системы к её объектам

Слайд 2

1. Идентификация и аутентификации применяются для…

регистрации событий безопасности

выявления

попыток несанкционированного доступа

незаконных субъектов информационной системы к её объектамСлайд 5 2. Анализ накопленной информации, проводимый оперативно, в реальном

времени или периодически называется…

аудит

идентификация

аутентификация

шифрование

Слайд 8 3. Оперативный аудит с автоматическим реагированием на выявленные

нештатные ситуации называется…

оперативным

активным

неотложным

автоматическим

Слайд 11 4. Управление доступом, основанное на сопоставлении меток конфиденциальности

информации, содержащейся в объектах (файлы, папки, рисунки) и официального

разрешения (допуска) субъекта к информации соответствующего уровня конфиденциальности, называется…принудительное

статистическое

мандатное

дискретное

Слайд 14 5. Управление доступом, представляющее собой разграничение доступа между

поименованными субъектами и поименованными объектами, называется…

дискретное

мандатное

принудительное

статистическое

Слайд 17 6. Аутентификация, которая обеспечивает защиту только от несанкционированных

действий в системах, где нарушитель не может во время

сеанса работы прочитать аутентификационную информацию, называется…устойчивой

постоянной

переменной

статической

Слайд 20 7. Аутентификация, которая использует динамические данные аутентификации, меняющиеся

с каждым сеансом работы, называется…

статической

устойчивой

постоянной

переменной

Слайд 23 8. Аутентификация, обеспечивающая защиту от атак злоумышленника с

целью перехвата информации и использования её в следующих сеансах

работы называется…статической

постоянной

устойчивой

переменной