- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Компьютерные вирусы

Содержание

- 2. КОМПЬЮТЕРНЫЕ ВИРУСЫ -это программы, которые могут «размножаться»

- 3. Немного историиПисатель- фантаст Т. Дж. Райн в

- 4. По степени воздействиянеопасные, действие которых приводит к:уменьшению

- 5. По «среде обитания»файловые - внедряются в исполняемые

- 6. По алгоритмамВирусы-черви – в компьютерных сетяхВирусы-невидимки –

- 7. По способу зараженияперезаписывающие - вирус записывает свой

- 8. Стадии вирусаПассивная стадия Вирус практически не проявляет себя,

- 9. Хакерские утилиты и вредоносные программыBad-Joke, Hoax —

- 10. Как обнаружить хакерскую атакуПодозрительно высокий исходящий трафик.

- 11. Признаки зараженияЗамедление работы компьютераНевозможность загрузки ОСЧастые зависания

- 12. Правила компьютерной гигиеныНе использовать сомнительные дискетыОграничить доступ

- 13. Что делать, если компьютер заражёнНе паниковатьОтключить компьютер

- 14. Антивирусные программыПолифаги (Kaspersky Anti-Virus, Dr.Web):проверяют файлы, загрузочные

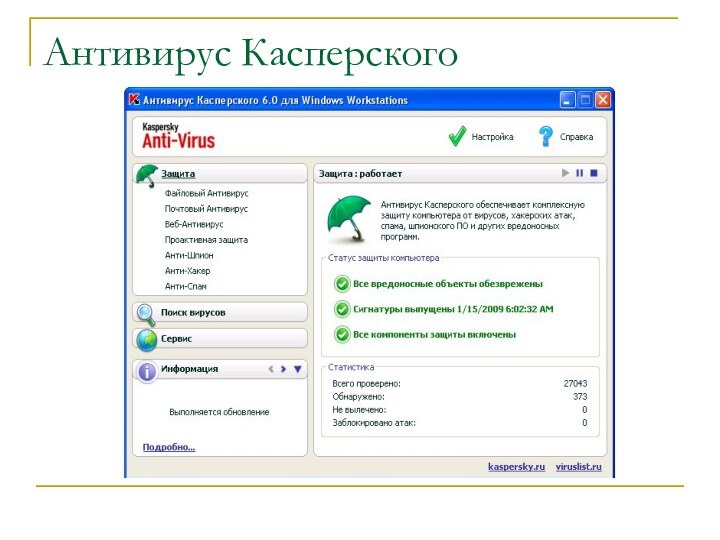

- 15. Антивирус Касперского1997 годИнформационная безопасность: система защиты от

- 16. Антивирус Касперского

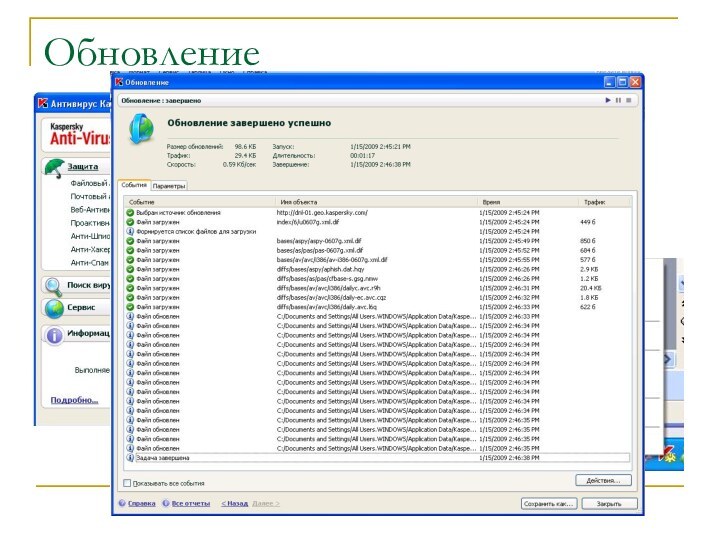

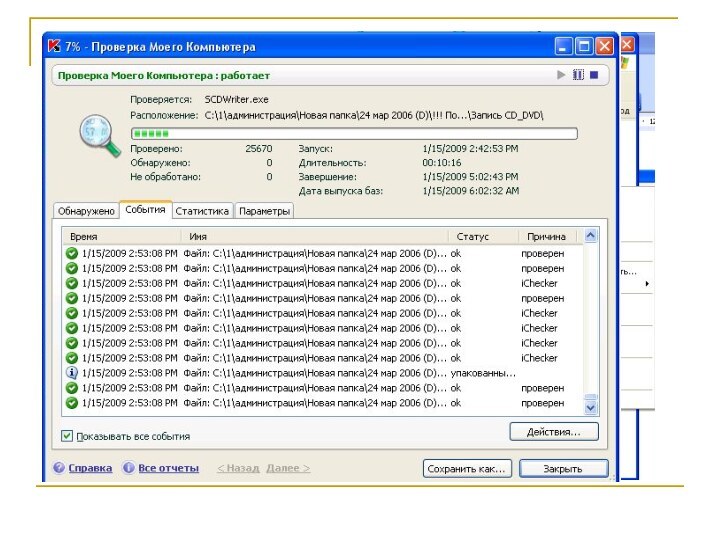

- 17. Обновление

- 21. Скачать презентацию

- 22. Похожие презентации

КОМПЬЮТЕРНЫЕ ВИРУСЫ -это программы, которые могут «размножаться» и скрытно внедрять свои копии: в файлы, загрузочные секторы дисков, документы.

Слайд 2

КОМПЬЮТЕРНЫЕ ВИРУСЫ -

это программы, которые могут «размножаться» и

скрытно внедрять свои копии:

в файлы, загрузочные секторы дисков, документы.

Слайд 3

Немного истории

Писатель- фантаст Т. Дж. Райн в одной

из своих книг, опубликованной в США в 1977 г.,

описал эпидемию, за короткое время поразившую более 7000 компьютеров.1986 год - первая глобальная эпидемия вируса для IBM-совместимых компьютеров. Вирус Brain, заражающий загрузочные сектора дискет, в течение нескольких месяцев распространился практически по всему миру. Причина - полная неподготовленность к встрече с компьютерным вирусом.

1988 г. - глобальная эпидемия вируса Suriv-3, более известного как Jerusalem. Вирус обнаружился сам: в пятницу, 13-го, он уничтожал все запускаемые на зараженном компьютере файлы. В 1988 г. этой черной датой стало 13 мая. Именно в этот день сообщения о тысячах инцидентах с участием Jerusalem поступили со всех концов планеты, в первую очередь из Америки, Европы и с Ближнего Востока.

Сейчас известно несколько десятков тысяч вирусов.

Название «вирус» пришло из биологии по признаку его способности к саморазмножению.

Слайд 4

По степени воздействия

неопасные, действие которых приводит к:

уменьшению свободной

памяти на диске,

графическим и звуковым эффектам;

опасные, действие которых

приводит к:сбоям и зависанию компьютера;

очень опасные, действие которых приводит к:

потере программ и данных (изменению или удалению файлов и каталогов)

форматированию винчестера и т.д.

Слайд 5

По «среде обитания»

файловые - внедряются в исполняемые файлы,

создают свои копии в различных каталогах, наиболее распространенный тип

вирусов;загрузочные - записывают себя в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record); были достаточно распространены в 1990-х, но практически исчезли с переходом на 32-битные операционные системы и отказом от использования дискет как основного способа обмена информацией;

макровирусы - заражают файлы документов Word и электронных таблиц Excel; являются программами на макро-языках, встроенных в системы обработки данных;

сетевые – передаются по сети: обычные (описаны выше), Интернет-черви, троянские программы (передаются во вложенных в почтовые сообщения файлах) и скрипт-вирусы (передаются через программы на языках JavaScript, VBScript).

Слайд 6

По алгоритмам

Вирусы-черви – в компьютерных сетях

Вирусы-невидимки – перехватывают

обращения ОС к поражённым файлам и секторам и подставляют

незаражённые объектыВирусы-мутанты – при самовоспроизведении создают копии, отличающиеся от оригинала

«Троянский конь» - программа, которая маскируясь под полезную программу, выполняет дополнительные функции, о которых пользователь не догадывается

Слайд 7

По способу заражения

перезаписывающие - вирус записывает свой код

вместо кода заражаемого файла, уничтожая его содержимое;

паразитические -

при распространении своих копий обязательно изменяют содержимое файлов, оставляя сами файлы при этом полностью или частично работоспособными; вирусы-компаньоны - вирусы, не изменяющие заражаемых файлов: для заражаемого файла создается файл-двойник, причем при запуске зараженного файла управление получает именно этот двойник, т. е. вирус.

вирусы-ссылки - не изменяют физического содержимого файлов, однако при запуске зараженного файла «заставляют» ОС выполнить свой код;

вирусы, заражающие исходные тексты программ;

прочие способы заражения: существуют вирусы, которые не связывают свое присутствие с каким-либо выполняемым файлом. При размножении они копируют свой код в какие-либо каталоги дисков в надежде, что новые копии будут когда-либо запущены пользователем.

Слайд 8

Стадии вируса

Пассивная стадия

Вирус практически не проявляет себя, стараясь

оставаться незаметным. Получая управление на этой стадии, вирус отыскивает

на других дисках компьютера системные или прикладные программы и внедряется в них. Продолжительность: от нескольких минут до нескольких лет.Активная стадия, или вирусная атака

Вирусная атака может начинаться одновременно на всех пораженных компьютерах или в разное время. Обычно атака начинается с выполнения некоторого общего для всех компьютеров условия.

Слайд 9

Хакерские утилиты и вредоносные программы

Bad-Joke, Hoax — злые

шутки, введение пользователя в заблуждение.

Не причиняют вреда, но выводят

ложные сообщения о вирусных атаках, несуществующей опасности, форматировании диска и т.д. Программы,сообщающие пользователю заведомо ложную информацию о своих действиях в системеDialers — программы дозвона на платные ресурсы.

Непосредственного вреда системе не наносят, но могут привести к значительному финансовому ущербу для владельца телефонного номера, с которого идёт дозвон на платный ресурс.

Downloaders — сетевые инсталляторы

Программы, предназначенные для скачивания из сети и установки на компьютер прочего программного обеспечения, в большинстве случаев скрытно от пользователя.

DoS, DDoS — сетевые атаки на удаленные сервера, посылая на них многочисленные запросы, что приводит к отказу в обслуживании.

Хакерские утилиты для проникновения в удаленные компьютеры с целью дальнейшего управления ими (используя методы троянских программ типа «backdoor») или для внедрения во взломанную систему других вредоносных программ.

Flooder — «замусоривание» сети

Constructor — конструкторы вирусов и троянских программ — утилиты, предназначенные для изготовления новых компьютерных вирусов и «троянцев».

Хакерские утилиты, использующиеся для шифрования других вредоносных программ с целью скрытия их содержимого от антивирусной проверки.

Слайд 10

Как обнаружить хакерскую атаку

Подозрительно высокий исходящий трафик. Подобный

компьютер может использоваться для скрытой рассылки спама или для

размножения сетевых червей.Повышенная активность жестких дисков или подозрительные файлы в корневых директориях.

Большое количество пакетов с одного и того же адреса, останавливаемые персональным межсетевым экраном.

Постоянная антивирусная защита вашего компьютера сообщает о присутствии на компьютере троянских программ, хотя в остальном все работает нормально. Если ваш антивирус сообщает о поимке подобных вредоносных программ, то это может являться признаком того, что ваш компьютер открыт для несанкционированного удаленного доступа.

Слайд 11

Признаки заражения

Замедление работы компьютера

Невозможность загрузки ОС

Частые зависания и

сбои в работе компьютера

Вывод на экран непредусмотренных сообщений и

изображенийПодача непредусмотренных звуковых сигналов

Произвольный запуск каких-либо программ

Попытка какой-либо программы выйти в сеть Интернет

Подозрительно высокий исходящий трафик

Увеличение количества файлов и их размеров

Знакомые говорят о сообщении, которое вы не посылали

В электронной почте письма без обратного адреса и заголовка

Слайд 12

Правила компьютерной гигиены

Не использовать сомнительные дискеты

Ограничить доступ к

файлам программ, устанавливая для них, когда возможно, статус «

только для чтения»При работе в сети, по возможности, не вызывайте программы из памяти других компьютеров.

Храните программы и данные на разных дискетах или в разных подкаталогах жесткого диска.

Не копируйте программы для собственных нужд со случайных копий.

Обязательно иметь антивирусную программу

Слайд 13

Что делать, если компьютер заражён

Не паниковать

Отключить компьютер от

сети Интернет

Отключить компьютер от локальной сети

Установить антивирусную программу

Выполнить полную

проверку компьютера

Слайд 14

Антивирусные программы

Полифаги (Kaspersky Anti-Virus, Dr.Web):

проверяют файлы, загрузочные секторы

дисков и оперативную память и ищут известные и новые

(неизвестные полифагу) вирусы;могут обеспечивать проверку файлов в процессе их загрузки в оперативную память (мониторы)

Ревизоры (ADinf):

подсчитывают контрольные суммы для файлов на диске и хранят их в базе данных ;

Блокировщики (в BIOS компьютера):

перехватывают «вирусоопасные» ситуации и сообщают об этом пользователю;

Слайд 15

Антивирус Касперского

1997 год

Информационная безопасность: система защиты от вирусов,

спама, хакерских атак.

Варианты работы программы:

Постоянная защита компьютера

Проверка компьютера по

требованиюОбновление антивирусных баз каждый час

Не проверяет повторно не изменившиеся объекты – повышается скорость работы программы