- Главная

- Разное

- Бизнес и предпринимательство

- Образование

- Развлечения

- Государство

- Спорт

- Графика

- Культурология

- Еда и кулинария

- Лингвистика

- Религиоведение

- Черчение

- Физкультура

- ИЗО

- Психология

- Социология

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Маркетинг

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Что такое findslide.org?

FindSlide.org - это сайт презентаций, докладов, шаблонов в формате PowerPoint.

Обратная связь

Email: Нажмите что бы посмотреть

Презентация на тему Как составить надежный пароль

Содержание

- 2. Пароль — условное слово или набор знаков, предназначенный для подтверждения личности или полномочий.

- 3. Пароли использовались в компьютерах с первых их

- 4. Роберт Моррис предложил идею хранения паролей в хэш-форме для

- 5. В конце 2017 года корпорация SplashData опубликовала 100 самых

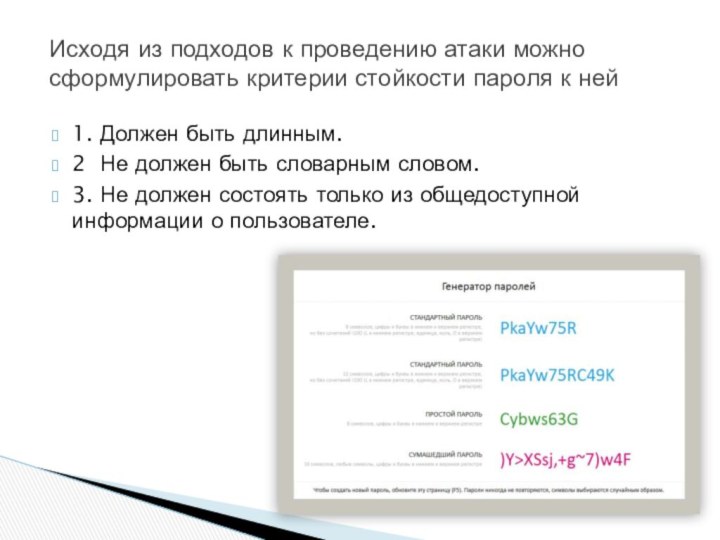

- 6. 1. Должен быть длинным.2 Не должен быть

- 7. В качестве популярных рекомендаций к составлению пароля

- 8. Методы защиты можно разделить на две категории:

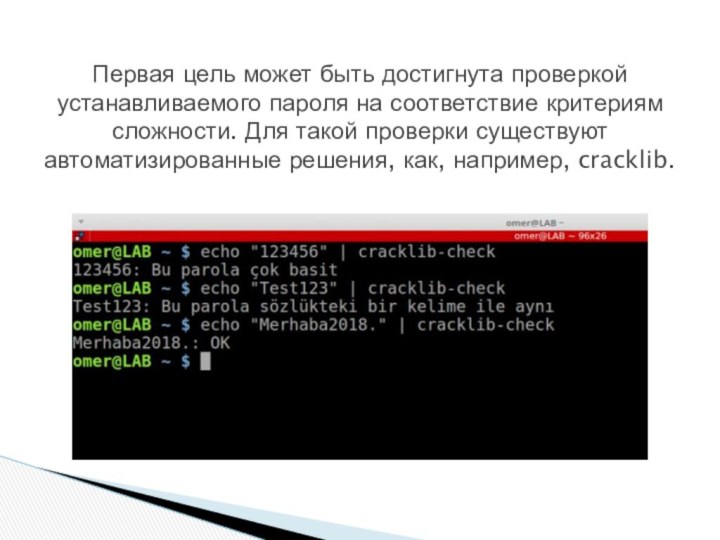

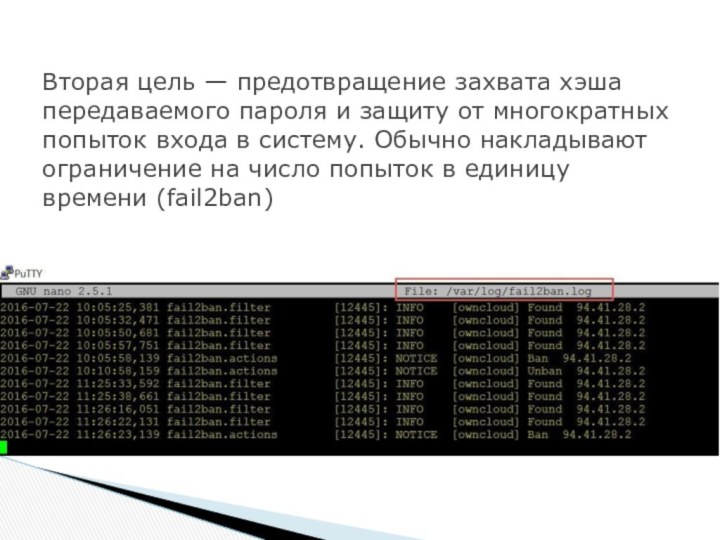

- 9. Первая цель может быть достигнута проверкой устанавливаемого

- 10. Скачать презентацию

- 11. Похожие презентации

Пароль — условное слово или набор знаков, предназначенный для подтверждения личности или полномочий.

Слайд 2 Пароль — условное слово или набор знаков, предназначенный для

подтверждения личности или полномочий.

Слайд 3 Пароли использовались в компьютерах с первых их дней.

Например, CTSS от MIT, появившаяся в 1961 году, была одна из первых открытых

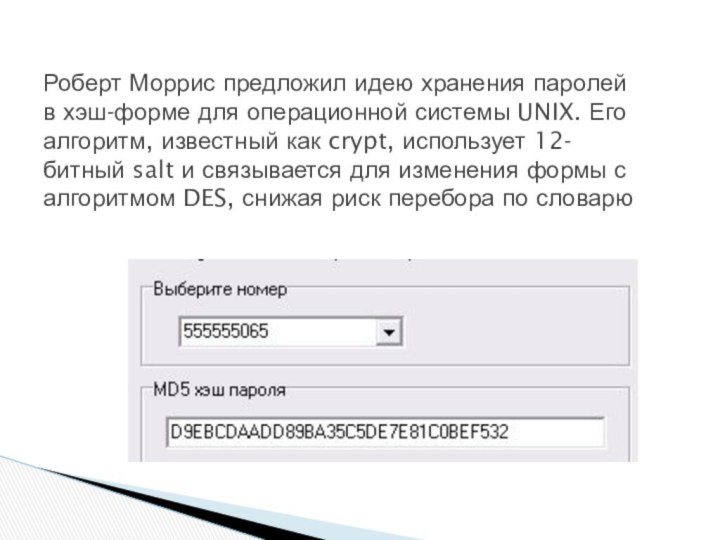

систем. Она использовала команду LOGIN для запроса пароля пользователяСлайд 4 Роберт Моррис предложил идею хранения паролей в хэш-форме для операционной

системы UNIX. Его алгоритм, известный как crypt, использует 12-битный salt и связывается для

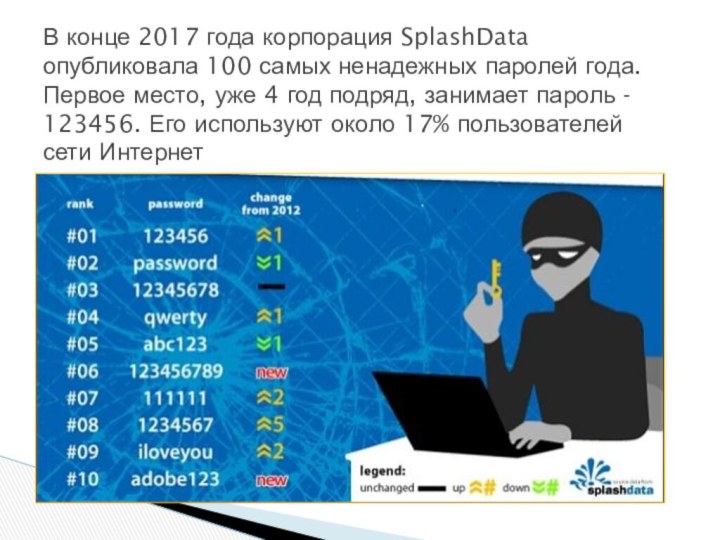

изменения формы с алгоритмом DES, снижая риск перебора по словарюСлайд 5 В конце 2017 года корпорация SplashData опубликовала 100 самых ненадежных

паролей года. Первое место, уже 4 год подряд, занимает

пароль - 123456. Его используют около 17% пользователей сети Интернет

Слайд 6

1. Должен быть длинным.

2 Не должен быть словарным

словом.

3. Не должен состоять только из общедоступной информации о

пользователе.Исходя из подходов к проведению атаки можно сформулировать критерии стойкости пароля к ней